Trojaner & Viren Entfernung Stuttgart

Ist Ihr PC oder Notebook mit einem Trojaner oder Computervirus infiziert? Sind Ihre Daten verschlüsselt?

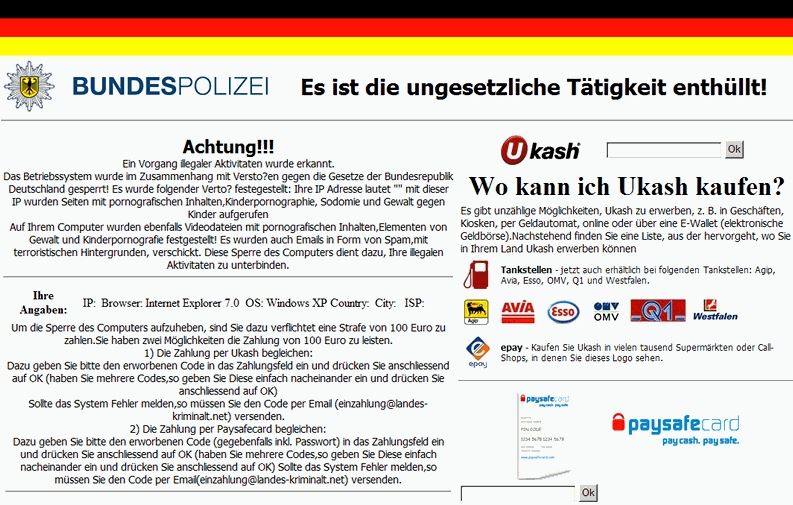

Vielleicht mit dem Bundespolizei-Trojaner, Ransomware (TeslaCrypt), BKA-Trojaner oder anderem Computerviren, die ein Arbeiten unmöglich machen?

- System sofort abschalten. Computerviren, Trojaner und Würmer sind bei aktivem System aktiv und können weiteren Schaden anrichten.

- Wichtige Passwörter ändern (über gesundes System) und gleichzeitig

- Experten-Rat einholen: 0711 / 35 88 55 8

Verschlüsselungs-Trojaner: TeslaCrypt und aktuell Locky gehören zur sogenannten Ransomware (Erpressungs-Trojaner, Verschlüsselungs-Trojaner, Krypto-Trojaner)

TeslaCrypt ist ein Erpressungs-Trojaner der sehr wahrscheinlich durch öffnen eines Mail-Anhanges auf Ihr System geraten ist. Der Krypto-Trojaner benötigt Zeit für die Verschlüsselung Ihrer Daten und schnappt sich nach und nach alle Dateien die er zwischen seine Finger bekommt. Bitte schalten Sie Ihr System sofort aus. Der Verschlüsselungs-Trojaner TeslaCrypt verschlüsselt auch Daten die sich auf Netzlaufwerken befinden.

Typische Dateiendungen der verschlüsselten Dateien: vvv, micro, mp3

Locky ist ein neuer Verschlüsselungs-Trojaner der ähnlich wie TeslaCrypt arbeitet. Locky verbreitet sich über fingierte E-Mails die eine manipulierte Word-Datei enthalten. Beim öffnen dieser Datei wird der Virus auf das System installiert.

Unsere Vorgehensweise:

Gerne sind wir für die Viren-Entfernung, Entschlüsselung Ihrer Daten und Trojaner-Entfernung auch im Großraum Stuttgart für Sie unterwegs. Eine anfängliche Datensicherung bildet die Grundlage einer fachmännischen Entseuchung. Gerne können Sie das betroffene System auch bei uns vorbei bringen. Unser IT-Spezialist Benjamin Riedel kümmert sich gerne persönlich um Ihr Anliegen.

Beispiel einer Infektion mit dem "Bundespolizei-Trojaner"

Was sind die Ursachen einer Infektion mit einem Trojaner oder Computervirus?

- Sicherheitsrelevante Betriebssystem-Updates wurden nicht eingespielt

- Andere Softwareupdates wurden nicht installiert

- Surfen auf unsicheren Seiten (illegale Inhalte)

Wie lässt sich ein Befall des Systems vermeiden?

- Einsatz eines Anti-Virus Programmes und einer Firewall

- Updates regelmäßig einspielen

- Verantwortungsbewusstes surfen im Internet

Wie entferne, lösche ich einen Trojaner oder Virus selbst von meinem PC?

Bitte machen Sie das nicht selbst, auch wenn Sie im Internet viele Anleitungen dazu finden. Es ist gut möglich, dass Sie es mit hohem Zeitaufwand selbst hinbekommen. Dennoch besteht ein zu hohes Risiko eines Datenverlustes und eines weiterhin unsauberen Systems.

Hier ist eine Liste von 7 großen Cyberangriffen auf deutsche Firmen und wie sie möglicherweise hätten verhindert werden können:

-

Deutsche Telekom (2016): Im Jahr 2016 wurde die Deutsche Telekom von einem massiven DDoS-Angriff betroffen, bei dem Hunderttausende von Kunden nicht auf ihre Dienste zugreifen konnten. Der Angriff wurde durch Schwachstellen in der Firmware bestimmter Router ausgenutzt. Die Telekom hätte den Angriff möglicherweise verhindern können, indem sie schnell auf die Schwachstellen reagiert und ein Patch-Management-System eingerichtet hätte.

-

Bundestags-Hack (2015): Im Jahr 2015 wurde das Netzwerk des Deutschen Bundestags gehackt, wobei große Mengen an Daten gestohlen wurden. Der Angriff wurde durch eine Phishing-E-Mail ausgelöst, die auf einen Mitarbeiter des Bundestags gerichtet war. Der Angriff hätte möglicherweise verhindert werden können, indem der Mitarbeiter geschult und sensibilisiert worden wäre, um Phishing-Angriffe zu erkennen und zu vermeiden.

-

Siemens (2008): Im Jahr 2008 wurde das Netzwerk von Siemens durch eine gezielte Attacke infiltriert, bei der wichtige Daten gestohlen wurden. Der Angriff wurde durch Schwachstellen in einer veralteten Version von Windows ausgenutzt. Siemens hätte den Angriff möglicherweise verhindern können, indem es schnell auf die Schwachstellen reagiert und ein System zur automatischen Aktualisierung seiner Software eingerichtet hätte.

-

Deutsche Bahn (2016): Im Jahr 2016 wurde die Deutsche Bahn durch eine Ransomware-Attacke betroffen, bei der wichtige Daten verschlüsselt wurden. Der Angriff wurde durch eine nicht aktualisierte Version der Open-Source-Software Apache Struts ausgenutzt. Die Deutsche Bahn hätte den Angriff möglicherweise verhindern können, indem sie schnell auf die Schwachstellen reagiert und ihre Software aktualisiert hätte.

-

Lufthansa (2020): Im Jahr 2020 wurde die Lufthansa durch einen Hackerangriff betroffen, bei dem die persönlichen Daten von Kunden gestohlen wurden. Der Angriff wurde durch eine Schwachstelle in einem Drittanbieter-Tool ausgelöst, das von Lufthansa verwendet wurde. Lufthansa hätte den Angriff möglicherweise verhindern können, indem sie sicherstellte, dass alle Drittanbieter-Tools regelmäßig überprüft und aktualisiert wurden.

-

Deutsche Bank (2020): Im Jahr 2020 wurde die Deutsche Bank durch einen Phishing-Angriff betroffen, bei dem persönliche Daten von Kunden gestohlen wurden. Der Angriff wurde durch eine gefälschte E-Mail ausgelöst, die auf einen Bankmitarbeiter gerichtet war. Die Deutsche Bank hätte den Angriff möglicherweise verhindern können, indem sie ihre Mitarbeiter regelmäßig schult und sensibilisiert, um Phishing-Angriffe zu erkennen und zu vermeiden.

-

ThyssenKrupp (2016): Im Jahr 2016 wurde ThyssenKrupp von einer gezielten Attacke betroffen, bei der sensible Daten gestohlen wurden. Der Angriff wurde durch Spear-Phishing-Attacken ausgelöst, bei denen Mitarbeiter dazu verleitet

Aktuelle Trojaner und Verschlüsselungstrojaner sind oft Teil von gezielten und raffinierten Angriffen, die sich ständig weiterentwickeln und neue Varianten hervorbringen. Einige der bekanntesten Trojaner und Verschlüsselungstrojaner, die derzeit im Umlauf sind, sind:

-

Emotet: Emotet ist ein modularer Trojaner, der sich per E-Mail verbreitet und es Cyberkriminellen ermöglicht, die Kontrolle über infizierte Systeme zu übernehmen und sensible Daten zu stehlen.

-

Trickbot: Trickbot ist ein weiterer modularer Trojaner, der ähnlich wie Emotet funktioniert. Er kann verwendet werden, um Passwörter zu stehlen, Banking-Informationen abzufangen und andere Arten von Malware auf infizierten Systemen zu installieren.

-

Ryuk: Ryuk ist ein Ransomware-Trojaner, der Daten verschlüsselt und Lösegeld von den Opfern fordert. Er wurde erstmals im Jahr 2018 entdeckt und hat seitdem zahlreiche Organisationen weltweit infiziert.

-

Sodinokibi: Sodinokibi ist ein weiterer Ransomware-Trojaner, der bekannt ist für seine schnelle Verbreitung und seine Fähigkeit, sich selbst zu aktualisieren, um gängige Sicherheitsmaßnahmen zu umgehen.

-

Dridex: Dridex ist ein Trojaner, der in erster Linie auf das Stehlen von Finanzinformationen abzielt. Er wird oft über Spam-E-Mails oder infizierte Anhänge verbreitet.

Um sich vor diesen und anderen Cyberbedrohungen zu schützen, gibt es mehrere Maßnahmen, die man ergreifen kann:

-

Regelmäßige Updates: Stellen Sie sicher, dass alle Ihre Geräte und Anwendungen auf dem neuesten Stand sind und installieren Sie alle verfügbaren Sicherheitsupdates und Patches.

-

Vorsicht bei E-Mails und Anhängen: Öffnen Sie keine E-Mails oder Anhänge von unbekannten Absendern und achten Sie darauf, verdächtige E-Mails zu erkennen und zu melden.

-

Verwendung von Antivirensoftware: Installieren Sie eine vertrauenswürdige Antivirensoftware und halten Sie sie auf dem neuesten Stand.

-

Starke Passwörter: Verwenden Sie starke, einzigartige Passwörter für jedes Konto und ändern Sie sie regelmäßig.

-

Backup-Systeme: Erstellen Sie regelmäßig Backups Ihrer wichtigen Daten auf einem sicheren Speichermedium und prüfen Sie, ob die Backups funktionieren.

-

Schulung von Mitarbeitern: Schulen Sie Ihre Mitarbeiter in Sachen IT-Sicherheit, damit sie wissen, wie sie verdächtige E-Mails und andere Bedrohungen erkennen und darauf reagieren können.

Woher kommen unsere Kunden?

Städte rund um Stuttgart: Esslingen am Neckar, Ludwigsburg, Waiblingen, Böblingen, Göppingen, Leonberg, Filderstadt, Fellbach, Sindelfingen, Ostfildern, Gerlingen, Kornwestheim, Schorndorf, Winnenden, Kirchheim unter Teck, Remseck am Neckar, Backnang, Weinstadt, Ditzingen, Leinfelden-Echterdingen

Stuttgarter Stadtteile: Bad Cannstatt, Birkach, Botnang, Degerloch, Feuerbach, Hedelfingen, Möhringen, Mühlhausen, Münster, Obertürkheim, Plieningen, Sillenbuch, Stammheim, Stuttgart-Mitte, Stuttgart-Nord, Stuttgart-Ost, Stuttgart-Süd, Stuttgart-West, Untertürkheim, Vaihingen, Wangen, Weilimdorf